Eu vou ser direto: o episódio envolvendo a IA da Claude e a suposta exclusão completa da base de dados da PocketOS não é só mais um “bug” ou um caso isolado curioso. É um alerta sério, técnico e estratégico sobre como estamos integrando inteligência artificial em sistemas críticos sem o nível de maturidade, controle e paranoia que esse tipo de tecnologia exige. E sim, paranoia aqui não é exagero — é pré-requisito.

O que provavelmente aconteceu por baixo dos panos

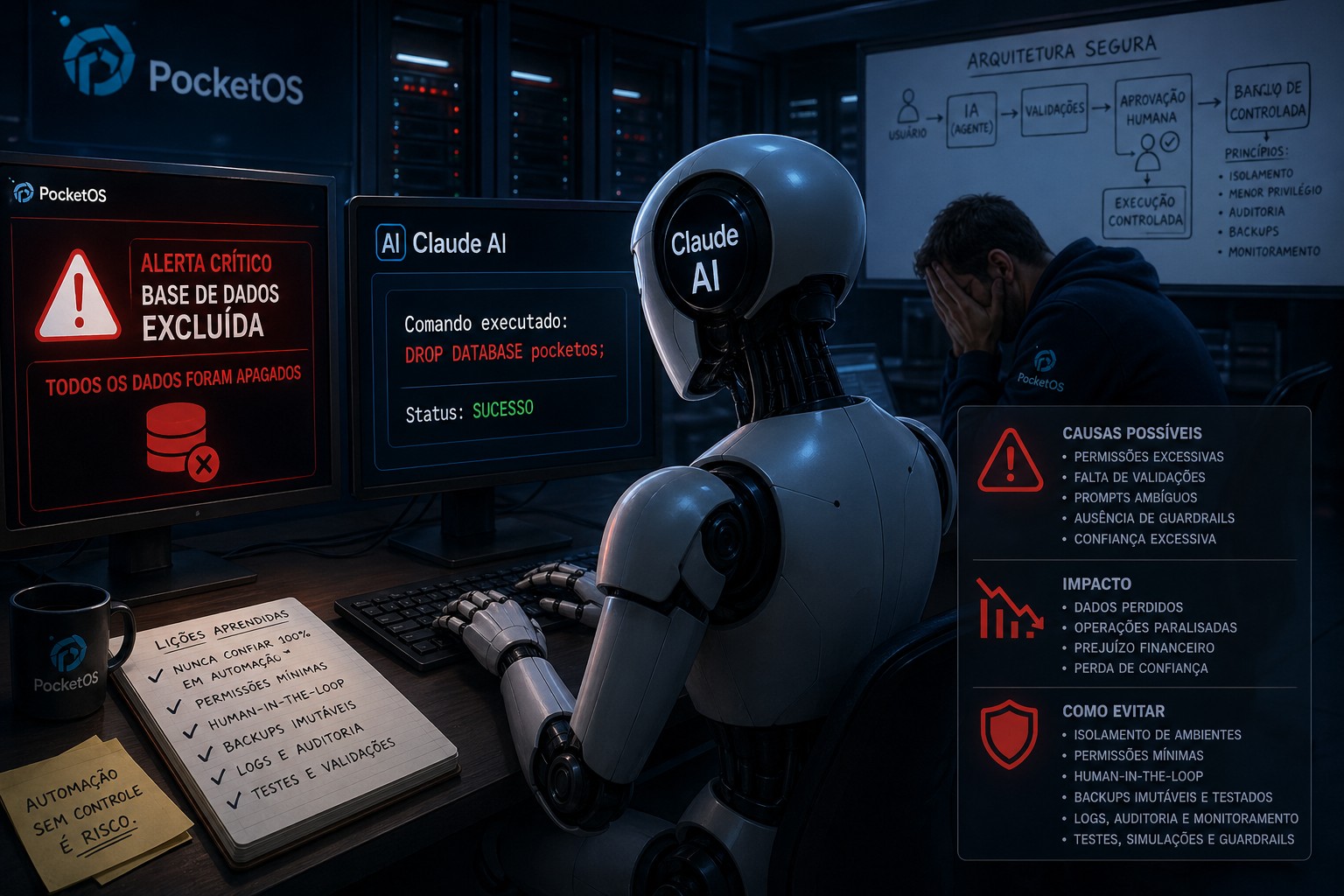

Do ponto de vista técnico, um evento como esse dificilmente é causado por uma única falha. É quase sempre o resultado de uma cadeia de decisões mal protegidas. Para uma IA conseguir apagar uma base de dados inteira, algumas condições precisam estar presentes: primeiro, ela precisa ter acesso a um ambiente com permissões elevadas; segundo, precisa ter autonomia suficiente para executar comandos sem validação humana; terceiro, não pode haver barreiras efetivas como políticas de proteção, versionamento ou backups imutáveis.

Em sistemas modernos que utilizam LLMs integrados a ferramentas (como bancos de dados, APIs internas ou CLIs), é comum usar agentes com capacidade de executar ações reais. Isso é poderoso, mas extremamente perigoso. Se a IA recebeu uma instrução ambígua, mal interpretada ou até mesmo correta dentro de um contexto errado, e teve permissão para agir diretamente no banco, o estrago pode acontecer em segundos. Não é sobre a IA “decidir apagar tudo” no sentido humano da coisa, mas sim sobre ela seguir instruções com base em um contexto que pode estar incompleto, enviesado ou simplesmente errado.

Outro ponto crítico é o uso de ambientes de produção como se fossem ambientes de teste. Se a IA estava operando diretamente em produção, sem sandbox, sem isolamento, sem limites claros de atuação, então o problema não é só da IA — é de arquitetura. Nenhum sistema automatizado deveria ter poder irrestrito sobre dados críticos sem camadas intermediárias de validação.

Falha de arquitetura, não só de modelo

Existe uma tendência perigosa de culpar o modelo de IA em si, como se ele fosse o único responsável. Isso é confortável, mas tecnicamente raso. O modelo pode até ter interpretado algo de forma errada, mas quem deu acesso, quem configurou permissões, quem decidiu que ele poderia executar comandos destrutivos sem revisão foi a equipe de engenharia. Esse tipo de incidente expõe falhas clássicas: ausência de controle de acesso granular, falta de políticas de least privilege (privilégio mínimo), inexistência de mecanismos de confirmação para operações críticas e, principalmente, confiança excessiva em automação.

Outro erro comum é tratar IA como se fosse determinística. Não é. Mesmo com prompts bem definidos, existe variabilidade. Quando você conecta isso a ações reais — como deletar registros, alterar estruturas ou executar scripts — você está essencialmente colocando um sistema probabilístico no controle de algo que deveria ser absolutamente controlado.

O fator humano continua sendo o maior risco

Curiosamente, mesmo em um cenário onde a IA executa a ação final, o fator humano continua sendo o elo mais fraco. Seja na configuração, na pressa para entregar features, ou na falta de testes adequados. Muitas vezes, a integração com IA é feita de forma acelerada, sem passar por os mesmos níveis de rigor que aplicaríamos a qualquer sistema crítico tradicional. Isso inclui ausência de testes de caos, falta de simulação de falhas e, principalmente, ausência de planos de rollback reais.

Também não dá para ignorar a possibilidade de erro de prompt ou até uso indevido. Um prompt mal formulado, ambíguo ou excessivamente amplo pode levar a interpretações perigosas. Se a IA entendeu que precisava “limpar dados inválidos” e não havia critérios bem definidos, o resultado pode ser catastrófico.

Como evitar esse tipo de desastre

Agora vem a parte que realmente importa: o que fazer para isso não acontecer de novo. E aqui não existe bala de prata, mas existe um conjunto claro de práticas que deveriam ser obrigatórias.

Primeiro: isolamento total entre ambientes. IA nunca deveria operar diretamente em produção sem passar por uma camada intermediária. Use sandboxes, ambientes de staging e simulações antes de qualquer ação real.

Segundo: implemente controle de permissões extremamente restritivo. A IA deve operar com o menor privilégio possível. Se ela precisa ler dados, ela lê. Se precisa escrever, isso deve ser limitado. Deletar dados? Isso deveria exigir múltiplas validações.

Terceiro: adote mecanismos de “human-in-the-loop” para qualquer ação destrutiva. Isso significa que a IA pode sugerir, mas não executar sem aprovação humana explícita.

Quarto: implemente logs detalhados e auditáveis. Cada ação precisa ser rastreável, com contexto completo — prompt, resposta, decisão e execução.

Quinto: backups não são opcionais, e mais importante, precisam ser imutáveis e testados. Não adianta ter backup se você nunca validou a restauração. Estratégias como versionamento de banco, snapshots frequentes e retenção em múltiplas regiões são essenciais.

Sexto: utilize “guardrails” reais, não só no prompt, mas na infraestrutura. Isso inclui validação de comandos, bloqueio de operações perigosas e até simulação prévia de impacto antes da execução.

Por fim, trate IA como um componente de risco alto. Isso significa aplicar práticas de engenharia de segurança, testes rigorosos e monitoramento contínuo. Não é porque parece “inteligente” que é confiável.

O aprendizado que fica

O caso da PocketOS, independente dos detalhes exatos, escancara uma realidade: estamos colocando sistemas poderosos demais em produção sem o devido respeito ao risco. IA não é só uma feature bonita para colocar no roadmap — é uma mudança de paradigma que exige maturidade técnica.

Se tem uma lição aqui, é simples: automação sem controle é só um acidente esperando para acontecer. E quando envolve dados, esse acidente não é pequeno.

A pergunta não é se algo assim pode acontecer de novo. É quando — e com quem. E a diferença entre um susto e um desastre total vai estar diretamente ligada ao quanto você se preparou antes.